Các hacker đã cài phần mềm độc hại BlackEnergy và các plugin phá hoại hệ thống quản lý năng lượng, khiến cho toàn bộ thành phố Ivano-Frankivsk bị cắt điện.

Phần mềm độc hại BlackEnergy đã được một hoặc nhiều nhóm hacker cải tiến lại trở nên tinh vi hơn. Sau đó sử dụng nó để tấn công các hệ thống điều khiển công nghiệp của SCADA và hệ thống ICS.

Một chiến dịch tấn công gần đây sử dụng phần mềm độc hại BlackEnergy đã nhắm vào mục tiêu là cơ sở hạ tầng năng lượng của Chính phủ Ukraine. Cuộc tấn công của các hacker đã khiến cho toàn bộ thành phố Ivano-Frankivsk bị mất điện trong tháng 12 vừa qua.

Các chuyên gia an ninh sau đó đã tìm thấy dấu hiệu của phần mềm độc hại BlackEnergy trong hệ thống. Cùng với một plugin có khả năng phá hoại hệ thống và xóa dữ liệu có tên KillDisk. Chính những phần mềm độc hại này đã khiến cho hệ thống quản lý năng lượng thành phố không thể khôi phục lại dữ liệu, khiến cho tình trạng mất điện bị kéo dài mà không thể khắc phục.

Kaspersky Lab cho biết họ đã phát hiện ra các hacker cài phần mềm độc hại này lên hệ thống bằng tài liệu Microsoft Word và được gửi đến các nhân viên quản lý thông qua email. Một số mẫu tài liệu này đã được kiểm tra qua một số dịch vụ và phần mềm bảo mật, tuy nhiên chỉ có một số ít cảnh báo các tài liệu này là mối đe dọa.

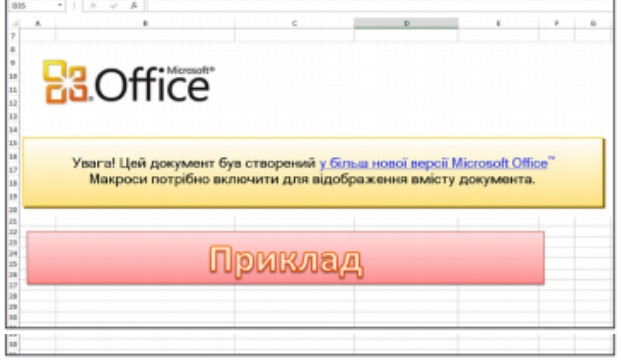

Khi các tài liệu Word này được mở trên máy tính của hệ thống, người dùng sẽ được cảnh báo rằng các đoạn macro đã bị vô hiệu hóa. Và các phần mềm độc hại sẽ được cài lên hệ thống nếu như người dùng click vào nút “Enable Content” trong các tài liệu.

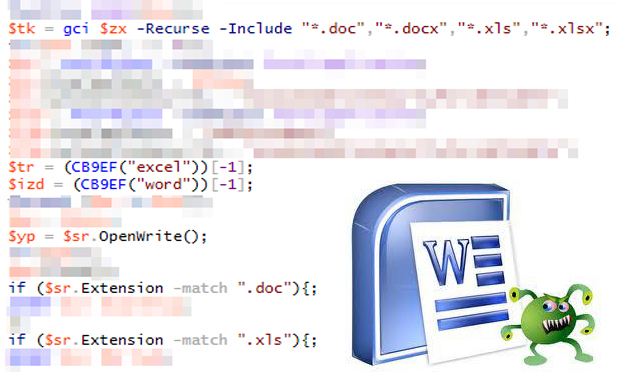

Khi đoạn macro này được kích hoạt, một tập tin thực thi có tên "vba_macro.exe" sẽ được tạo ra và ghi vào ổ đĩa của hệ thống. Tập tin này sẽ âm thầm tải về các phần còn lại của phần mềm độc hại BlackEnergy cùng với các công cụ phá hoại hệ thống.

Hãng bảo mật SentinelOne đã công bố một báo cáo chi tiết vào hôm thứ 4 vừa qua. Trong đó có nói rõ về việc các hacker đã sử dụng Microsoft Word và tính năng macro để cài phần mềm độc hại vào hệ thống như thế nào.

Một nhân viên quản lý hệ thống đã kích hoạt macro nhiễm mã độc trong tài liệu Word.

Công ty bảo mật này cũng tiết lộ rằng chính một nhân viên quản lý hệ thống đã tiếp tay cho hành động tấn công này. Có thể là vô tình hoặc cố ý, tuy nhiên SentinelOne không thể xác định được chi tiết này vì nó thuộc chuyên môn của các cơ quan điều tra.

Giám đốc An ninh tại SentinelOne, ông Udi Shamir cho biết một cuộc tấn công khác nhằm vào một cơ sở quản lý và cung cấp điện của Ukraine đã được phát hiện vào hôm thứ 3. Các chi tiết của vụ tấn công mới nhất này chưa được tiết lộ. Tuy nhiên ông Shamir cho biết cách thức mà hacker sử dụng là giống với các cuộc tấn công vừa qua.

Hãng bảo mật Cys Centrum của Ukraine cũng đã từng báo cáo vào hồi năm ngoái, các hacker đã sử dụng trình duyệt PowerPoint để cài phần mềm độc hại. Vào giữa năm 2015, lại xuất hiện vụ tấn công bằng tài liệu Excel với các macro ẩn giống như vụ tấn công vừa qua.

Do các lỗ hổng có thể bị khai thác của tính năng macro trong Word và Excel, Microsoft đã vô hiệu hóa tính năng này theo các tùy chỉnh mặc định. Tuy nhiên các hacker vẫn biết cách để khai thác và đã có rất nhiều vụ tấn công bằng các tài liệu Microsoft Office diễn ra thành công.

Tham khảo: securityweek

NỔI BẬT TRANG CHỦ

Kênh Facebook của Apple chẳng có 1 post nào, ấy vậy mà lại vừa cập nhật ảnh bìa hé lộ các điểm mới trên iPad?

Bên cạnh hình vẽ cây bút Apple Pencil ám chỉ sẽ có iPad mới cho sự kiện này, nhà Táo còn lặng lẽ "khuyến mãi" thêm 5 bức vẽ khác để fan hâm mộ đồn đoán thêm.

Chính thức: Apple ấn định ngày ra mắt iPad thế hệ mới