Không thể tin nổi: một nhóm hacker thực hiện thành công "Vượt ngục máy ảo VMWare", nhận 105.000 USD tiền thưởng

Theo lời các chuyên gia bảo mật Việt Nam, nếu được bán trên chợ đen, cách tấn công vượt ngục máy ảo này có thể có giá hàng triệu USD.

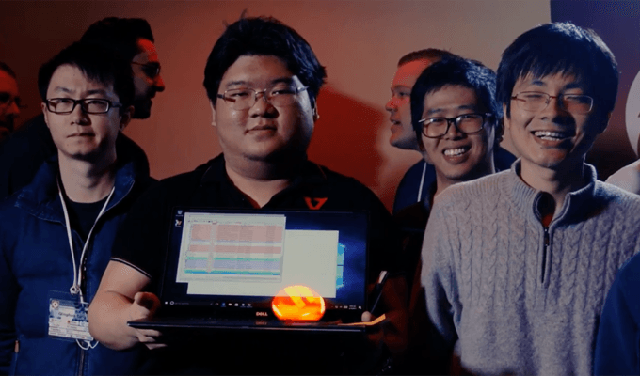

Các thí sinh tại cuộc thi hack Pwn2Own năm nay vừa làm nên một thành công đáng kinh ngạc. Bằng cách lợi dụng lỗi trên trình duyệt kiên cố của Microsoft, Edge, họ đã "vượt ngục" (escape) ra khỏi máy ảo VMWare Workstation mà nó đang chạy trên đó. Nhóm thực hiện được cách tấn công này sau đó đã được thưởng 105.000 USD, phần thưởng cao nhất từng được trao trong cuộc thi này cho đến nay.

Theo một tweet từ ban tổ chức cuộc thi vào sáng thứ Sáu vừa qua, các thành viên thuộc nhóm bảo mật Qihoo 360 đã thực hiện một cuộc tấn công bằng cách khai thác lỗi tràn bộ nhớ heap trong trình duyệt Edge, một loại lỗi phức tạp trong nhân Windows và một lỗ hổng không khởi tạo bộ nhớ đệm trong máy ảo VMWare.

Kết quả là nó tạo ra “một cuộc vượt ngục hoàn toàn ra khỏi máy ảo.”

Giám đốc điều hành của Qihoo360, Zheng Zheng cho biết qua email. “Chúng tôi sử dụng một lỗi engine bên trong Microsoft Edge để giành quyền thực thi code bên trong sandbox của Edge, và chúng tôi sử dụng một lỗi trong nhân Windows 10 để thoát khỏi nó và gây tổn thương hoàn toàn cho máy khách. Sau đó, chúng tôi khai thác một lỗi giả lập phần cứng bên trong VMWare để thoát ra từ hệ điều hành máy khách sang hệ điều hành máy chủ host. Tất cả đều chỉ bắt đầu từ việc kiểm soát một website.”

Các máy ảo là thành phần rất quan trọng cho bảo mật của mọi cá nhân và các doanh nghiệp lớn. Trong môi trường máy chủ hosting, chúng được sử dụng như một container (môi trường được đóng gói) để ngăn chặn dữ liệu và hệ điều hành của một khách hàng, bị truy cập bởi các khách hàng khác khi chia sẻ cùng một máy chủ vật lý.

Các máy ảo như Vmware Workstation bị hack vào ngày thứ Sáu vừa qua cũng được sử dụng trên máy tính desktop để cô lập các nội dung không đáng tin cậy. Đó là vì nếu hệ điều hành trên máy ảo đó tổn thương khi trình duyệt bị khai thác hoặc các cuộc tấn công tương tự, hacker vẫn không thể truy cập vào dữ liệu hoặc tài nguyên hệ điều hành trên máy tính chủ.

Hãy thử tưởng tượng rằng, chiếc máy chủ host như một khách sạn vậy, và mỗi khách hàng là một người đến thuê trọ trong khách sạn đó. Lỗi VMWare này giống như việc vị khách trọ nào đó lợi dụng sơ hở của khách sạn, ăn trộm được chùm chìa khóa của khách sạn để vào bất kỳ phòng nào, bất kỳ khu vực nào trong khách sạn mà họ muốn. Đồng nghĩa với việc họ chiếm được cả khách sạn đó dễ dàng.

Trong trường hợp thực tế, nó sẽ cho phép hacker có thể nhìn thấy hoạt động của mọi máy ảo trong mạng máy chủ đó.

Khai thác lỗ hổng trình duyệt Edge để vượt ngục khỏi máy ảo VMWare.

Nhìn chung, bất kỳ phương pháp tấn công nào có thể phá vỡ loại máy ảo đang được sử dụng rộng rãi đều sẽ gây ra ảnh hưởng vô cùng to lớn. Phương pháp tấn công được trình diễn trong ngày thứ Sáu vừa qua càng làm mọi người ấn tượng hơn khi nó hoạt động bằng cách khai thác Edge, vốn được các chuyên gia bảo mật xem như một trong những trình duyệt khó bị khai thác nhất.

Thông thường, cách khai thác code từ xa như vậy sẽ đòi hỏi phải có 2 hay nhiều lỗ hổng hơn để kết hợp tấn công. Đòi hỏi này là lý do tại sao nhóm Qihoo lại kết hợp việc khai thác lỗi tràn bộ nhớ heap với việc hack nhân Windows.

Phần mô tả cách tấn công đưa ra một kịch bản, trong đó các trang web độc hại không chỉ gây tổn thương cho máy ảo của khách truy cập, mà còn nhắm vào máy chủ host mà máy ảo đang chạy trên đó. Trong cuộc thi Pwn2Own vào năm ngoái, các thí sinh đã không chọn VMWare để khai thác vì trên thực tế, lỗ hổng này đáng giá hơn rất nhiều số tiền thưởng 75.000 USD khi rao bán trên chợ đen vào thời điểm đó.

Nhóm bảo mật Qihoo360 đã thành công trong việc tấn công "Vượt ngục máy ảo VMWare".

Cuộc tấn công thành công vào ngày thứ Sáu vừa qua còn cho thấy, không một hệ điều hành hay ứng dụng nào hoàn toàn miễn nhiễm với những cuộc tấn công.

Dino Dai Zovi, đồng sáng lập và là CTO của Capsule8, công ty cung cấp các biện pháp bảo vệ theo thời gian thực cho các cơ sở hạ tầng hiện đại, cho biết. “Một máy ảo chỉ như một lớp cách ly bằng phần mềm có thể có các lỗ hổng trong nó, cho phép những cuộc tấn công có thể vượt qua. Các lớp cách ly như vậy, bao gồm sandbox, máy ảo hóa và các container đều chỉ làm gia tăng thêm công việc cho kẻ tấn công, nhưng nó không hoàn hảo. Những người phòng thủ luôn phải giả định rằng những lớp cách ly này có thể bị vượt qua khi kẻ tấn công có đầy đủ sức mạnh của mình.”

10 năm trước, khi cuộc thi Pwn2Own lần đầu tiên được tổ chức, Dai Zovi cũng chính là người đạt giải thưởng với số tiền lên tới 10.000 USD. Anh giành chiến thắng nhờ vào một cách khai thác để nắm hoàn toàn quyền điều khiển một chiếc MacBook Pro.

Tuy nhiên, nếu bây giờ có ai muốn khai thác cách tấn công này vào VMWare thì có lẽ đã hơi muộn. Sau khi cách tấn công Thoát khỏi VMWare được trình diễn tại cuộc thi Pwn2Own vào sáng thứ Sáu vừa qua, VMWare đã nhanh chóng fix lại lỗ hổng này trên hệ thống của mình. Điều này cũng có nghĩa các khách hàng của họ sẽ không phải lo lắng gì về điều này.

Tham khảo Arstechnica

NỔI BẬT TRANG CHỦ

Từ viết code đến giám sát: Một công cụ của Microsoft sẽ 'giáng cấp' dân lập trình xuống vai trò 'quản đốc', phải kiểm tra xem AI đang làm gì mỗi ngày

Nghiên cứu của Microsoft cũng chỉ ra cách AutoDev có thể làm thay đổi bộ mặt ngành phát triển phần mềm, bằng cách phân công lại trách nhiệm trong công việc.

Phát ngôn đáng suy ngẫm của Elon Musk: thay vì chĩa tên lửa vào nhau, chúng ta nên hướng chúng tới những vì sao