Nhìn lại 2 sự kiện tầm cỡ vừa diễn ra, quy tụ 22.000 hacker và chuyên gia bảo mật trên khắp thế giới

Hai sự kiện này có gì mà quy tụ tới 22.000 hacker và chuyên gia bảo mật?

Tại Mỹ, hai sự kiện lớn nhất năm cho hacker được tổ chức thường niên trong cùng một tuần tại Las Vegas.

Còn được gọi là “trại hè hacker”, Black Hat USA và Def Con năm nay đã quy tụ 22.000 hacker, chuyên gia an ninh cùng các điệp viên chính phủ.

Những người tham gia chương trình đã tham dự các buổi hội thảo về những kỹ thuật như phá khóa hay giữ an toàn thông tin cá nhân trên mạng.

Dưới đây một số hình ảnh về hai sự kiện tầm cỡ này.

Cổng vào hội thảo về bảo mật của Black Hat USA được tổ chức tại Trung tâm hội nghị Mandalay Bay.

Black Hat và Def Con thực chất liên quan mật thiết đến nhau và đều do Jeff Moss sáng lập. Ông bắt đầu tổ chức Def Con từ năm 1993 và tiếp tục khởi xướng Black Hat vào năm 1997.

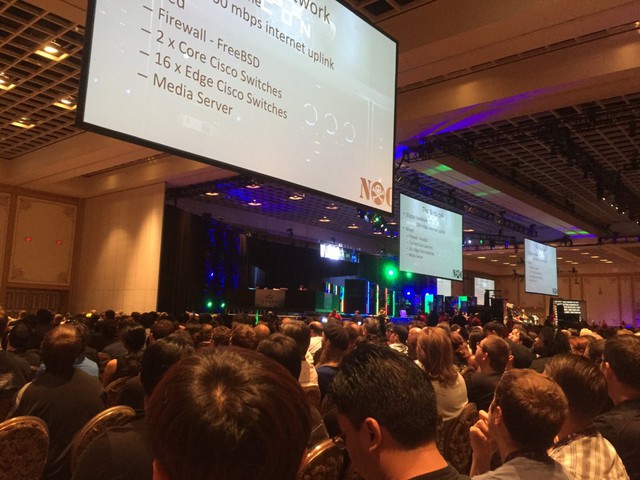

Với 15.000 tham dự năm nay, Black Hat tổ chức các buổi hội thảo, huấn luyện và gặp gỡ trao đổi giữa các cá nhân và tổ chức trong ngành an toàn thông tin.

Lấy tên là Black Hat nhưng sự kiện này lại quy tụ rất nhiều hacker mũ trắng - những người chuyên giúp các công ty phát hiện các lỗ hổng bảo mật cùng các chuyên viên an toàn thông tin của chính phủ.

Có rất nhiều hội thảo đáng tham gia, trong đó có buổi nói chuyện về cuộc "chiến tranh mạng" tại Ukraine hay công nghệ đằng sau các vụ tấn công phishing qua email.

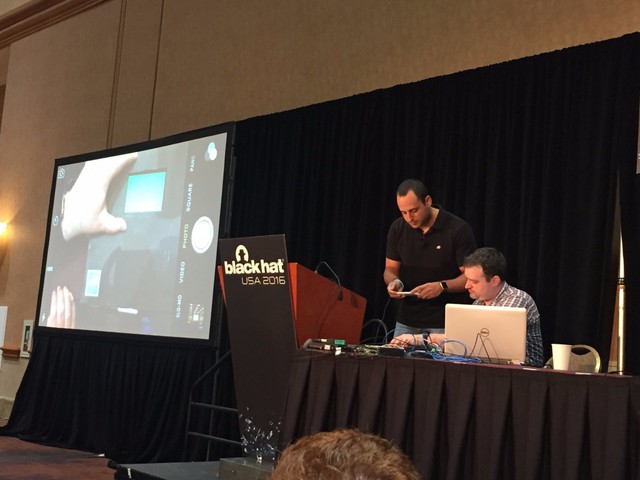

Bài nói chuyện tuyệt vời của các nhà nghiên cứu tại NCR Corporation về các nguy cơ bảo mật của của chip credit card mới.

Hàng loạt các công ty bảo mật tranh thủ trưng bày giới thiệu sản phẩm của mình tới các công ty đang lo ngại về nguy cơ bảo mật.

Đến 5h chiều, hầu hết người tham dự Black Hat đều ngóng chờ phần vui nhất của sự kiện: Những màn tiệc đêm.

Hàng ngàn người tham dự Black Hat hòa mình thưởng thức bữa tiệc nhạc sống miễn phí của band Cylance

Những màn tiệc say bí tỉ có kết thúc không như tôi mường tượng. Tôi thậm chí còn phải dìu người bạn mới quen ở hội nghị về tận phòng anh ta.

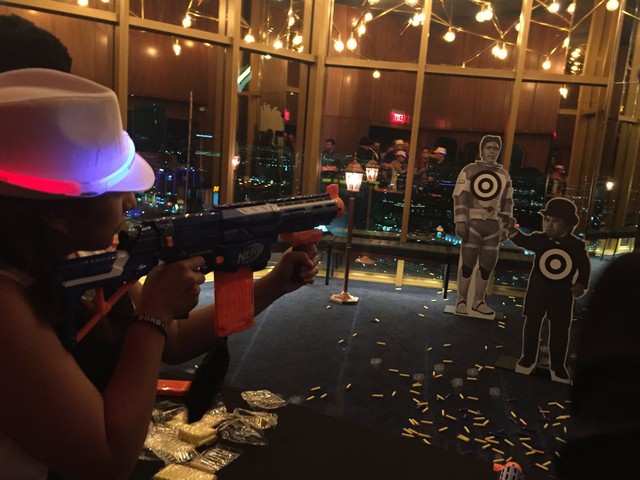

ZeroFox tổ chức một bữa tiệc lớn với chủ đề James Bond tại Skyfall Lounge.

Phụ nữ được sơn vàng - trông thực sự như vàng ròng luôn.

Và "phòng huấn luận điệp viên đặc biệt" gần đó.

3 ngày sau khi Black Hat kết thúc, chúng tôi lại chuyển sang tham dự Def Con 24. Cậu bạn hacker "mũ xám" tôi gặp tại thậm chí còn cho rẳng trong nó chẳng khác gì một lễ hội carnival (hacker mũ xám là những người tham gia vào cả hai mặt của thế giới hack: Đôi khi họ giúp các công ty tìm kiếm các lỗ hổng bảo mật nhưng đôi khi lại gây ra các vụ việc phi pháp).

Không phải mua vé trước như Black Hat, tại Def Con, bạn chỉ cần có 240 USD là có thể mua vé vào trong. Các hãng bảo mật và giới phóng viên được xếp vào một khu vực riêng.

Với hàng ngàn người tham dự, nhiều người thậm chí phải đợi hàng tiếng đồng hồ để lấy được huy hiệu đeo cổ, thứ họ gọi là "Linecon". Thế nhưng họ không thấy có gì phiền hà bởi đây là cơ hội tuyệt vời để gặp gỡ với các hacker khác cũng như trao đổi về những gì họ hứng thú.

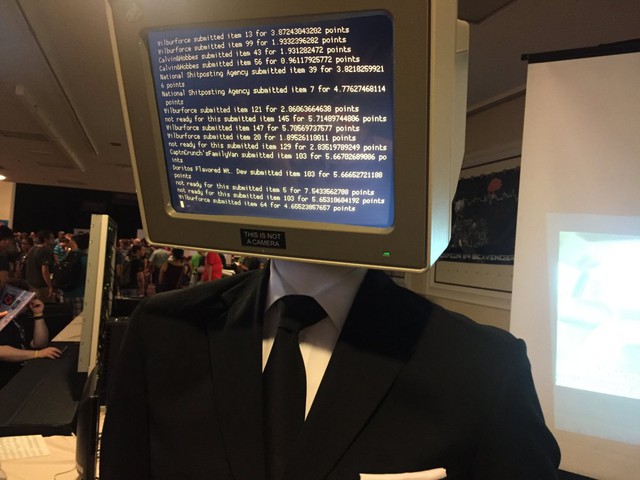

Sự kiện lớn tối thứ năm quả thực là đáng nhớ. DARPA đã tài trợ cho chương trình "Cyber Grand Challenge" với 7 siêu máy tính đấu loại với nhau trong một màn hackathon.

Những siêu máy tính này tìm được lỗi trong các phần mềm mà không cần đến sự can thiệp của con người. Chúng cũng có thể hack lẫn nhau. Visi, một hacker tham gia chương trình cho biết: "15 năm trước mà ngồi nói mấy chuyện này chắc ai cũng bảo là khoa học viễn tưởng."

Đội thắng cuộc là ForAllSecure, rinh về 2 triệu USD với hệ thống Mayhem. ForAllSecure muốn thiết kế ra một hệ thống máy tính có khả năng tìm lỗi phần mềm nhanh hơn cả tốc độ chúng ta mở file.

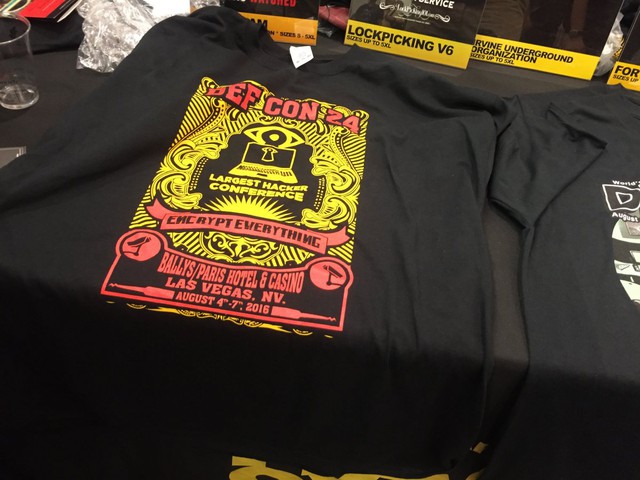

Def Con bao gồm một chuỗi các buổi nói chuyện và các cuộc tranh đấu. Nhiều người thậm chí phải đợi tới 3 tiếng đồng hồ để lấy được một chiếc áo chính thức của sự kiện.

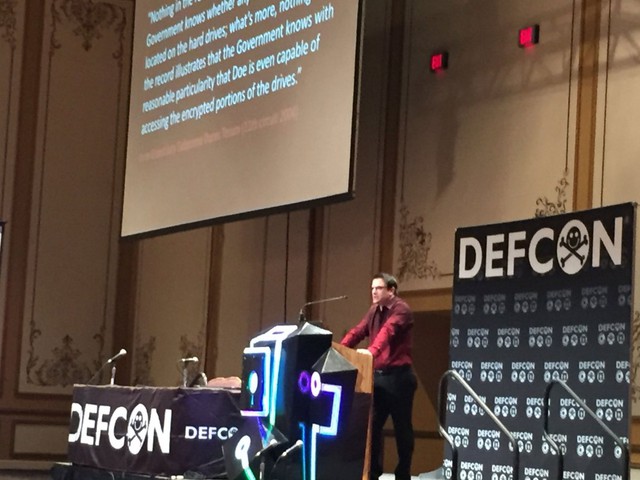

Tham dự bài nói chuyện của Ladar Levinson, nhà sáng lập hãng dịch vụ mã hóa email Lavabit, khán giả được nghe ông kể về trường hợp khó xử khi chính phu yêu cầu ông mở khóa các chuỗi bảo mật để họ có thể đọc được các mail của điệp viên Edward Snowden. Cuối cùng ông đã quyết định đóng cửa dịch vụ để thể hiện sự phản kháng.

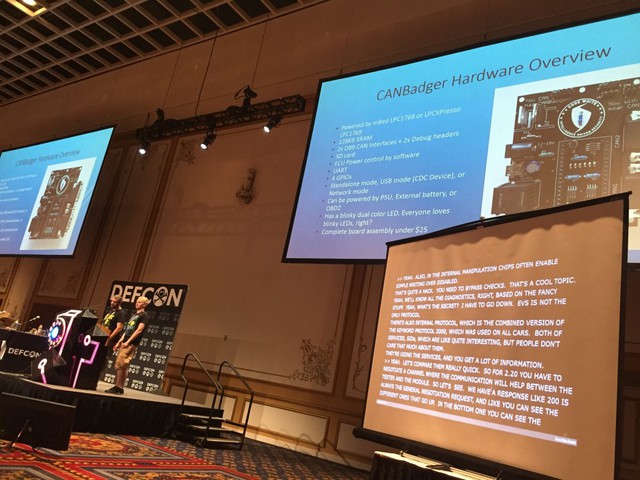

Một bài nói chuyện khác giới thiệu sản phẩm CANBadger, thiết bị nhỏ gọn giá chỉ 25 USD cho phép người dùng dễ dàng hack những chiếc xe hơi.

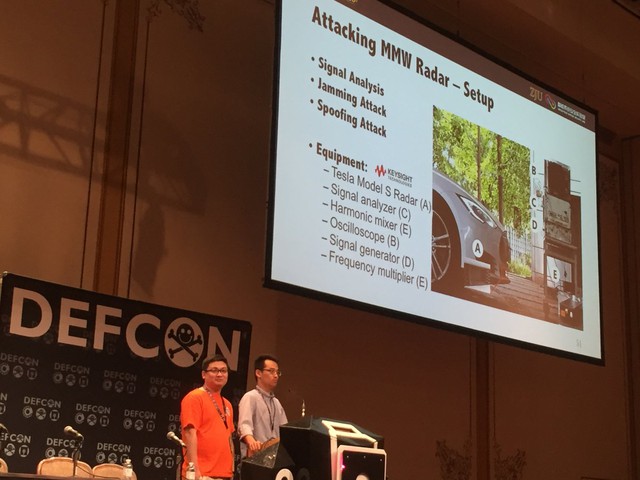

Bên cạnh đó cũng có một số nghiên cứu về việc làm thế nào một người có thể đánh bại các bộ cảm biến của Tesla.

Thế nhưng nhiều người lại quyết định không tham gia các buổi nói chuyện mà nhảy đến các khu thi đấu hay dạy các mánh khóe bẻ khóa, những thứ họ không có được ở các sự kiện khác.

Thế nhưng trên hết, tham gia Def Con cho bạn cơ hội trao đổi gặp gỡ rất nhiều người thông minh. Hầu hết những người tham gia đều là hacker mũ trắng và các chuyên viên chính phủ. Những kẻ mũ đen sẽ ít khi tham, dự sự kiện của dân mũ trắng thế này, trong đó có Rob Joyce, một trong những hacker hàng đầu của chính phú Mỹ, hiện đang làm việc cho bộ phận Taylored Access Operations của Cơ quan an ninh quốc gia NSA.

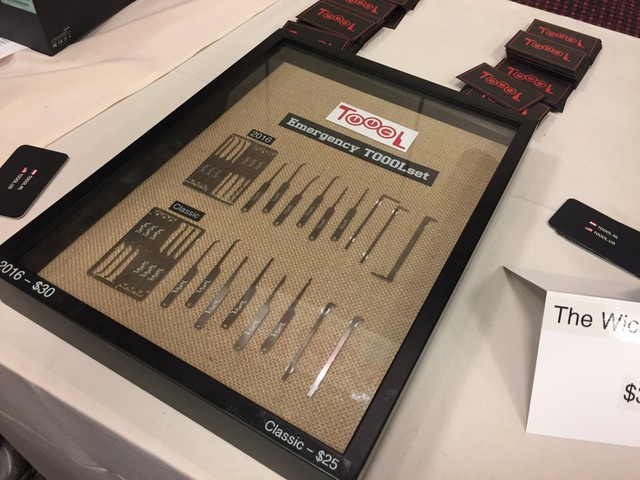

Tại khu vực dạy mở khóa, các chuyên gia của The Open Organization of Lockpickers (TOOOL) đã dạy tôi kỹ thuật phá khóa cơ bản qua những công cụ thế này.

Họ thậm chí còn mang đến một tá còng số 8 để người học thực hành tại chỗ.

Ở khu vực IoT, người tham gia được phép sử dụng và test thử các thiết bị thông minh hot nhất hiện nay. Vào cuối ngày, ban tổ chức cho biết họ đã báo được tới 40 lỗi cho các nhà sản xuất.

Đây cũng là nơi tuyệt vời để các hacker mua sắm áo, sách và các công cụ hack.

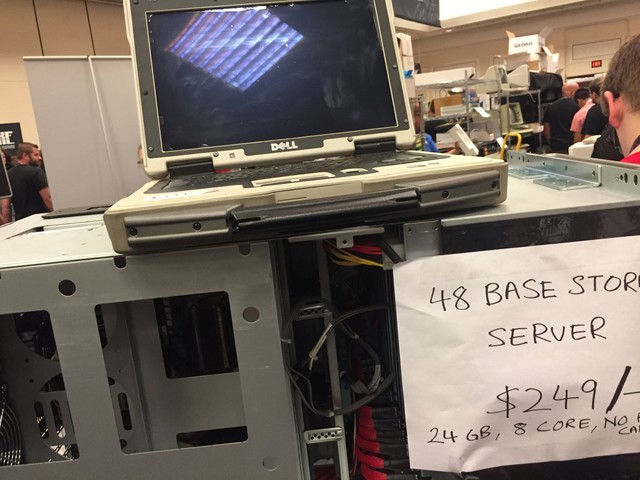

Thâm chí cả những chiếc máy tính đời cổ thế này để vọc vạch chơi.

Cũng giống Black Hat, Def Con có rất nhiều bữa tiệc nhạc sống cho các hacker tham gia. Một trong số đó là tiệc hip hop của band Dual Core.

Tham khảo BI

NỔI BẬT TRANG CHỦ

Từ viết code đến giám sát: Một công cụ của Microsoft sẽ 'giáng cấp' dân lập trình xuống vai trò 'quản đốc', phải kiểm tra xem AI đang làm gì mỗi ngày

Nghiên cứu của Microsoft cũng chỉ ra cách AutoDev có thể làm thay đổi bộ mặt ngành phát triển phần mềm, bằng cách phân công lại trách nhiệm trong công việc.

'Tim Cook mới chỉ hứa “sẽ đầu tư vào Indonesia”, còn Việt Nam thì Apple đã đầu tư thực sự rồi!'