Phát hiện hàng loạt lỗ hổng mới trong hệ thống mạng 4G LTE giúp hacker nghe trộm, đọc tin nhắn, tìm vị trí nạn nhân

Từ những lỗ hổng trong mạng 4G LTE, các hacker có nghe trộm cuộc gọi, tin nhắn của người dùng, lần theo vị trí của họ và gửi đi các tin nhắn cảnh báo giả mạo gây hoang mang cho cộng đồng.

Một loạt các lỗ hổng mới được khám phá có thể tấn công người dùng mạng 4G LTE bằng cách nghe trộm các cuộc gọi điện thoại và tin nhắn văn bản, vô hiệu hóa kết nối của thiết bị, và thậm chí gửi các tin nhắn cảnh báo khẩn cấp giả mạo.

Trong một tài liệu mới công bố, các nhà nghiên cứu tại Đại học Purdue và Đại học Iowa đã mô tả chi tiết về 10 cuộc tấn công này. Theo đó, họ đã tìm ra các điểm yếu trong ba giao thức vận hành quan trọng của mạng di động, ví dụ khả năng kết nối an toàn một thiết bị vào mạng lưới và duy trì kết nối để nhận cuộc gọi và tin nhắn.

Các lỗ hổng này có thể cho phép thực hiện những cuộc tấn công chuyển tiếp xác nhận (authentication relay): kẻ tấn công có thể kết nối vào mạng 4G LTE bằng cách giả dạng thành một người dùng hiện tại – thông qua số điện thoại của người dùng đó.

Cho dù loại tấn công chuyển tiếp xác nhận này không phải là điều hoàn toàn mới mẻ, nhưng nghiên cứu mới nhất này cho thấy, chúng có thể được sử dụng để chặn bắt tin nhắn, lần theo vị trí của người dùng, và ngăn một chiếc điện thoại kết nối với mạng lưới.

“Tài liệu của chúng tôi thảo luận một cách chi tiết về cách làm thế nào để ai đó có thể thực hiện các cuộc tấn công này trong thực tế.” Syed Rafiul Hussain, một người trong nhóm nghiên cứu bao gồm Omar Chowdhury, Shagufta Mehnaz và Elisa Bertino, cho biết khi trao đổi với ZDNet qua email.

Được các nhà nghiên cứu gọi là LTEInspector, đây là một framework kiểm tra, giúp phát hiện ra các lỗ hổng trong mạng lưới và sóng radio của mạng LTE.

“Trong số 10 cuộc tấn công kiểu mới này, chúng tôi đã xác minh 8 trong số đó nhờ một bài thử nghiệm thực tế với các thẻ SIM của bốn nhà mạng chính tại Mỹ.” Ông giải thích. “Nguyên nhân sâu xa gây ra phần lớn các cuộc tấn công này nằm ở việc thiếu các biện pháp xác thực, mã hóa và ngăn chặn chuyển tiếp một cách chính xác trong các giao thức nhắn tin quan trọng.”

Ông giải thích rằng, những lỗ hổng này có thể được sử dụng để giả mạo vị trí của thiết bị nạn nhân, gây cản trở việc điều tra tội phạm khi tạo ra thông tin vị trí giả, giúp cho những tên tội phạm có thể tạo ra chứng cứ ngoại phạm giả mạo.

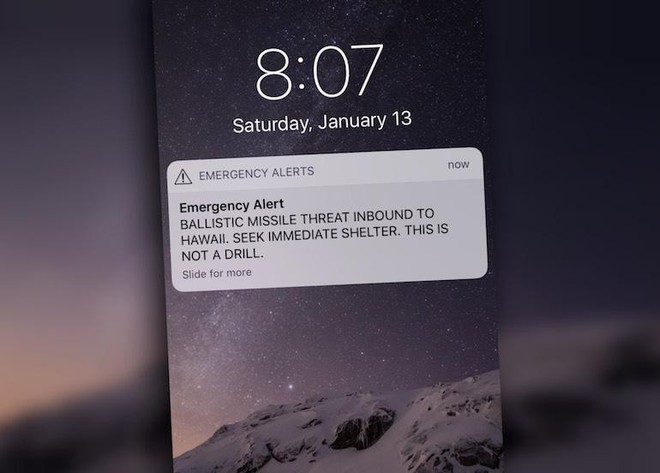

Một kiểu tấn công khác có thể đưa ra các cảnh báo nguy hiểm, ví dụ các thông báo khẩn cấp và cảnh báo Amber, tới các thiết bị trong một khu vực nhất định và gây ra “những sự hoảng loạn giả tạo.” Trong tháng Một vừa qua, một cảnh báo khẩn cấp nhầm về việc tên lửa đạn đạo sắp tấn công Hawaii đã gây ra hoảng loạn cho mọi người trên hòn đảo này.

Ông Hussain cho biết, trong cuộc điều tra của mình, các nhà nghiên cứu đã nhận ra một nhà mạng lớn của Mỹ “đã không bao giờ sử dụng mã hóa để kiểm soát các tin nhắn văn bản, vì vậy những kẻ tội phạm có thể khai thác điều đó để xem trộm tin nhắn và các dữ liệu nhạy cảm khác.” Nhà mạng giấu tên này sau đó đã thực hiện sửa chữa sai sót này.

Bằng cách sử dụng các thiết bị vô tuyến được định nghĩa bằng phần mềm thông thường và phần mềm giao thức 4G LTE mã nguồn mở, bất kỳ ai cũng có thể xây dựng các công cụ nhằm thực hiện những cuộc tấn công trên chỉ với chi phí từ 1.300 USD đến 3.900 USD, một mức chi phí đủ thấp cho phần lớn các tên tội phạm.

Tuy nhiên, các nhà nghiên cứu không tiết lộ các đoạn code chứng minh khái niệm (proof of concept) cho đến khi những lỗ hổng trên được sửa chữa.

Mạng 5G hứa hẹn sẽ có tốc độ nhanh hơn và bảo mật hơn bất kỳ mạng di động nào chúng ta từng thấy trước đây, nhưng mạng 4G LTE sẽ không thể sớm bị loại bỏ trong thời gian tới – do vậy, sẽ vẫn còn nhiều lỗ hổng có thể bị lạm dụng, thậm chí vĩnh viễn.

Ông Hussain cho biết. “Trước đây, việc bổ sung các biện pháp bảo mật cho giao thức đã triển khai lâu dài như vậy thường đòi hỏi phải giải quyết nhiều thách thức không hoàn toàn thuần túy kỹ thuật. Điều quan trọng là có thể kiểm tra việc thực thi các giao thức trước khi chúng được triển khai trong thực tế."

Tham khảo ZDNet

NỔI BẬT TRANG CHỦ

Chuyên gia MIT chia sẻ bí kíp tạo prompt để tận dụng sức mạnh của chatbot AI

Chatbot AI ngày nay là những phần mềm có thể được "lập trình" bằng ngôn ngữ tự nhiên.

Vì sao cửa sổ trên máy bay lại có hình oval chứ ko phải hình vuông?