Tấn công mạng bằng DDoS sẽ mở ra một hình thức chiến tranh thế giới mới không cần đến binh lính và vũ khí

Chẳng cần mất công điều quân đến chiến trường xa xôi, thế giới giờ đây đang đối mặt với một cuộc chiến diễn ra âm thầm mà phần lớn chúng ta không hề hay biết.

Tháng 9 năm 1996, một nhà cung cấp dịch vụ Internet tại New York đã bị đánh sập và làm cho tê liệt bởi hàng loạt những động thái tấn công kiểm soát bằng lượt truy cập dữ liệu. Cả những máy tính khác kết nối đến mạng Internet cũng bị thao túng bởi hacker, càng khiến sự việc trở nên trầm trọng hơn khi tỷ lệ truy cập mỗi giây ngày càng tăng lên, vượt quá khả năng xử lý của hệ thống. Đó là vụ việc đầu tiên tấn công mục tiêu để làm quá tải các dịch vụ và trang web trực tuyến - hay còn gọi là DDoS - trên thế giới.

"Về cơ bản, phần lớn những vụ tấn công DDoS đều không có biện pháp khắc phục triệt để," trích lời nhận định của chuyên gia an ninh máy tính Peter Neumann từ SRI International trong cuộc phỏng vấn với New York Times vào thời điểm bấy giờ. "Nói tóm lại, việc kiểm soát và xử lý vấn đề này nằm ngoài tầm tay của chúng ta."

Từ đó đến nay đã 20 năm, và đáng buồn là tình trạng đó vẫn được giữ nguyên, chưa có gì biến chuyển tích cực. Thậm chí quy mô tấn công DDoS còn tăng lên mạnh mẽ, và những thiệt hại cho mạng lưới Internet đang ngày càng lộ rõ. Các chuyên gia cho rằng chính sự phát triển đa dạng của nhiều thiết bị công nghệ mới nhưng lại dễ bị thao túng, như các bộ điều chỉnh nhiệt hoặc camera an ninh và cả cấu trúc vốn có của mạng Internet, cũng phần nào tiếp tay cho những nguy cơ tiềm ẩn tiếp theo của loại hình tấn công này trong tương lai xa nữa. Giờ đây, nó không chỉ là công cụ để đánh sập một trang web và đơn thuần khiến người dùng cảm thấy khó chịu, mà đã được tùy chỉnh để trở thành một mối nguy hại khôn lường đến cộng đồng Internet.

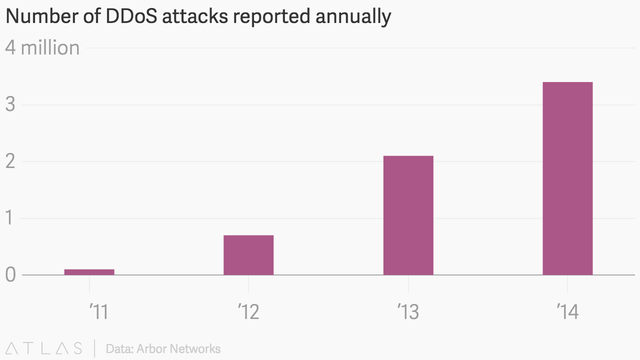

Theo thông tin từ Arbor Networks - công ty quản lý Internet chuyên phân phối các công cụ bảo vệ DDoS, số lượng những cuộc tấn công DDoS trên toàn cầu đã tăng chóng mặt, lên đến 30 lần trong khoảng từ năm 2011 đến 2014.

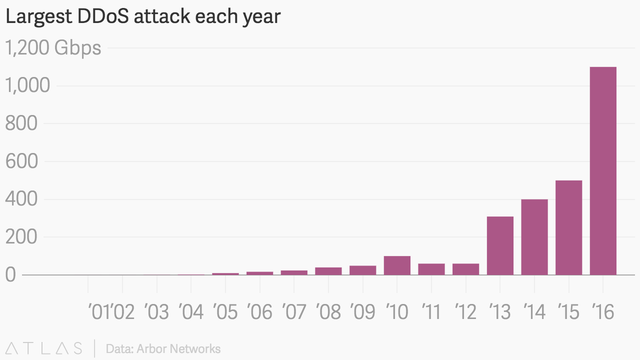

Mức độ và quy mô thiệt hại cũng được nâng lên đáng kể và trầm trọng hơn. Một loạt những vụ xảy ra vào tháng 9 và 10 vừa qua, đạt kỷ lục về lượng truy cập quá tải (tính theo Gb/s) trong mỗi cuộc tấn công, đã chứng tỏ DDoS có thể được lợi dụng để đánh sập bất kỳ một phương pháp phòng thủ và bảo vệ tốt nhất nào cho mạng Internet. Những mục tiêu bị hướng đến là các dịch vụ máy chủ, nhà cung cấp tên miền (nạn nhân là Twitter và Spotify đã bị tê liệt, không thể truy cập trên nhiều vùng lãnh thổ Mỹ), mạng lưới phân phối nội dung, và cả blogger nổi tiếng chuyên về an ninh mạng - Brian Krebs.

Dưới đây là thống kê về những vụ tấn công ác liệt nhất theo từng năm, số liệu bởi Arbor Networks.

Tháng 9 và 10 vừa rồi đã chứng kiến những vụ tấn công được cho là sử dụng một loại malware có tên gọi Mirai, cho phép hacker thâm nhập các thiết bị kết nối đến Internet, như camera an ninh chẳng hạn. Những sản phẩm này thường được hỗ trợ theo kèm các password có độ bảo mật yếu, mà thường người sử dụng cũng chẳng bao giờ nghĩ đến tình huống này mà bận tâm đổi mật khẩu. Mirai dò tìm đoạn mã đó, vượt qua và kết nối những thiết bị này đến một loại "botnet" (mạng lưới kiểm soát từ xa bởi hacker) tiếp tay cho các đợt tấn công DDoS, đồng thời tiếp tục tìm và xâm nhập thêm nhiều thiết bị khác.

Botnet không phải là khái niệm gì quá mới mẻ, nhưng theo một nghiên cứu từ Viện Công nghệ Cơ sở (ICIT) Mirai đã nâng tầm nguy hiểm của nó lên một cấp bậc mới. Từ quan điểm chi tiết của mình, họ coi đó là một nền tảng tiềm năng cho các hacker tùy biến. Mã nguồn lập trình đó được công bố công khai trên một diễn đàn dành cho cộng đồng hacker, đồng nghĩa với việc họ có thể tự do biến tấu và phát triển malware. Trong thời gian 2 tháng vừa qua, đây được cho là nguyên nhân khả thi nhất dẫn đến việc 2 hệ thống máy sưởi của các chung cư tại Phần Lan cũng như dịch vụ online của vài ngân hàng Nga bị đánh sập.

Các nhà phân tích cũng dự đoán điều tương tự về khả năng Mirai được lạm dụng để tiến hành các cuộc xâm nhập nghiêm trọng hơn nữa, như việc làm tê liệt cả một hệ thống điện. Bruce Schneier - chuyên gia an ninh cũng đưa ra bằng chứng vào tháng 9 về việc những tên tuổi đáng gờm trên thế giới liên quan đến lĩnh vực này - như Trung Quốc và Nga - đang tiến hành xem xét và tìm hiểu về điểm yếu của các công ty đóng vai trò quan trọng trong mạng lưới cơ sở hạ tầng của Mỹ. Việc Mirai trở thành một vũ khí thông tin tấn công hàng loạt trên diện rộng trong tương lai là điều hoàn toàn có thể xảy ra, làm xuất hiện một hình thức chiến tranh mới.

Cho tới thời điểm hiện tại, biện pháp phòng chống lại DDoS chỉ có duy nhất "brute force" - liên quan đến kỹ thuật tự động thử và thực hiện liên tục một thao tác nào đó. Đây là giải pháp được đưa ra bởi các công ty cung cấp và lưu trữ máy chủ. Cụ thể, khi người dùng của họ bị tấn công DDoS, phương pháp này sẽ được kích hoạt, từ đó liên tiếp phân phối thêm nhiều server nữa để "gánh" thêm lượng truy cập quá tải. Nhưng có vẻ như với sức mạnh gia tăng của mạng lưới botnet từ các hacker thì bấy nhiêu đây cũng chỉ là yếu tố cầm cự mà thôi.

Còn có một bước đi nữa có thể ngăn chặn được hoàn toàn một cuộc tấn công DDoS đơn thuần phổ biến hay được sử dụng - hình thức tấn công "phản hồi". Đây là cách mà các hacker dùng qua việc tự gửi các thông tin để botnet, đánh lừa rằng đây thực sự là dữ liệu đến từ địa chỉ IP của mục tiêu chúng đang hướng đến (chẳng hạn như gửi email nhưng địa chỉ người gửi được ẩn và làm giả), khiến botnet ngay lập tức tự tiến hành xâm nhập ngược lại mục tiêu. Tuy nhiên, một tiêu chuẩn bảo mật an ninh có mã hiệu BCP38 được lập ra để biến những tác vụ "phản hồi" đó trở nên vô ích, và đã tỏ ra khá hữu dụng trong suốt 16 năm. Nếu toàn bộ nhà cung cấp dịch vụ Internet đều áp dụng BCP38 trên các router định tuyến của mình, khả năng xảy ra một đợt tấn công DDoS sẽ khó khăn hơn nhiều cho hacker.

"Nhưng xét trên toàn bộ quy mô phát triển và bao quát của tất cả các công ty Internet thì đây quả thực là công cuộc vô cùng trắc trở", nhận định bởi Steve Uhlig từ Đại học Queen Mary, chuyên ngành giao thức định tuyến Internet. "Hãy nhớ rằng Internet được phân phối bởi hơn 50.000 dịch vụ và mạng lưới khác nhau. Kể cả khi những nhà cung cấp quan trọng và chính yếu nhất áp dụng biện pháp đó, vẫn còn rất nhiều các công ty nhỏ khác không nằm trong diện bảo mật. Do vậy, chúng ta có thể ngăn chặn và phòng ngừa nguy cơ, nhưng chỉ là một phần nhỏ mà thôi."

Nói tóm lại, cơ cấu phân quyền đa dạng của Internet là điểm mạnh trong cách vận hành nhưng cũng đồng thời là nhược điểm then chốt dành cho các phần tử tiêu cực hướng đến để khai thác thông tin và tấn công mạng.

Tham khảo: qz.com

NỔI BẬT TRANG CHỦ

Chuyên gia MIT chia sẻ bí kíp tạo prompt để tận dụng sức mạnh của chatbot AI

Chatbot AI ngày nay là những phần mềm có thể được "lập trình" bằng ngôn ngữ tự nhiên.

OPPO hé lộ mẫu smartphone dẫm lên không hỏng