Lại một lần nữa hệ thống của Oracle chứa lỗ hổng nghiêm trọng khiến thông tin thanh toán có thể bị đánh cắp

Các chuyên gia bảo mật của ERPScan đã phát hiện ra một lỗ hổng mới trong các thiết bị đầu cuối của Oracle MICROS PoS mà có thể bị kẻ tấn công khai thác để đọc dữ liệu quan trọng từ các thiết bị.

Các chuyên gia bảo mật của ERPScan đã phát hiện một lỗ hổng bảo mật thư mục mới trong các thiết bị đầu cuối của Oracle MICROS Point-of-Sale, điển hình là CVE-2018-2636, có thể đã bị kẻ tấn công lợi dụng để đọc dữ liệu quan trọng từ các thiết bị mà không cần sự xác thực của máy trạm.

"CVE-2018-2636 tuyên bố một lỗ hổng bảo mật thư mục trong Oracle MICROS EGateway Application Service. Trong trường hợp có nội gián truy cập vào URL chứa lỗ hổng, người đó có thể lấy cắp nhiều file từ máy trạm MICROS bao gồm các nhật kí dịch vụ và đọc các file như SimphonyInstall.xml or Dbconfix.xml có chứa tên người dùng và mật khẩu đã được mã hóa để kết nối với DB, lấy thông tin về ServiceHost, vv." - trích từ bài phân tích của ERPScan.

"Vì vậy, kẻ tấn công có thể lấy được tên người dùng DB và mật khẩu hash, từ đó giành được đầy đủ quyền truy cập vào DB với tất cả dữ liệu kinh doanh. Có nhiều cách để khai thác và dẫn đến toàn bộ hệ thống MICROS bị tấn công."

MICROS của Oracle có hơn 330.000 máy tính tiền trên toàn thế giới, nó được sử dụng rộng rãi trong các cửa hàng thực phẩm và nước giải khát (200.000 ) và các khách sạn (30.000).

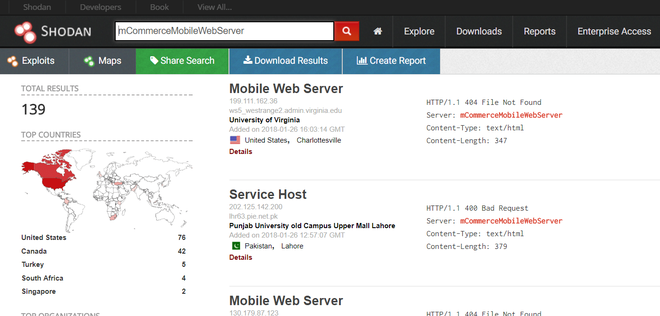

Các nhà nghiên cứu giải thích rằng kẻ tấn công cục bộ có thể dễ dàng truy cập vào một URL của MICRO POS, ví dụ, kẻ đó có thể tìm thấy một ổ cắm RJ45 hay một điểm phát wifi không xác thực hay xác thực yếu và kết nối với Raspberry PI, sau đó quét mạng nội bộ. Một cách khác là định vị các loại thiết bị được phơi bày trên Internet, tại thời điểm bài viết này, có 139 hệ thống MICROS POS được phơi bày online, hầu hết trong số đó đều ở Mỹ và Canada.

Đây không phải lần đầu tiên an ninh của MICROS bị xâm phạm. Vào năm 2016, đã có một sự cố khi các hacker tấn công MICROS thông qua cổng hỗ trợ khách hàng (Customer Support Portal).

Vấn đề được ghi nhận 8.1 điểm theo CVSS v3.

Bài đăng đưa ra kết luận: "Nếu bạn muốn bảo vệ hệ thống khỏi những cuộc tấn công mạng, bạn phải kiên trì cập nhật tất cả các bản vá lỗi bảo mật do nhà cung cấp của bạn cung cấp. Trong trường hợp của chúng tôi, hãy tham khảo Oracle CPU 1/2018."

Đây không phải lần đầu tiên chúng tôi đề cập đến vấn đề bảo mật của hệ thống Oracle MICROS PoS, vào 8/2016, hệ thống của bộ phận thanh toán của Oracle MICROS đã từng bị nhiễm mã độc.

Theo SecurityAffairs

NỔI BẬT TRANG CHỦ

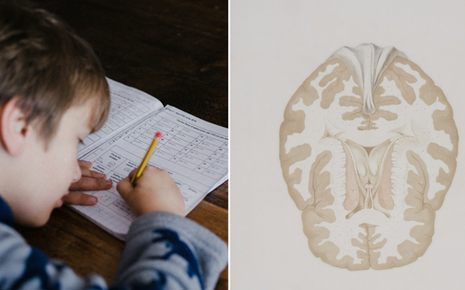

Sự thật từ nghiên cứu khoa học: Chơi trò chơi điện tử có ảnh hưởng bất ngờ đến chỉ số IQ của trẻ em!

Trò chơi điện tử từ lâu đã là chủ đề gây tranh cãi khi nhắc đến ảnh hưởng của chúng đối với trẻ em. Trong khi nhiều ý kiến chỉ trích việc chơi game có thể gây hại cho sự phát triển trí não, thì một nghiên cứu khoa học đã mang đến cái nhìn khác biệt, cho thấy mối liên hệ tích cực giữa việc chơi game và sự gia tăng trí thông minh ở trẻ nhỏ.

Những tiểu tiết bạn có thể đã bỏ qua trong trailer The Witcher 4