Startup này không chỉ giải quyết được vấn đề quan trọng của Android mà còn cho thấy cảnh há miệng mắc quai của Google

Thị trường bảo mật cho Android, không chỉ là mảnh đất màu mỡ cho các startup, mà còn cho thấy một "thỏa thuận với quỷ dữ" của Google.

Một startup với ngân sách eo hẹp đang nỗ lực làm sạch những rắc rối liên quan đến bảo mật của Android, và thậm chí nó còn cho thấy những kết quả mà chưa điện thoại bảo mật nào của Android có thể làm được. Nhưng sự thành công của Copperhead lại làm người ta đặt câu hỏi về sự sẵn sàng của Google để giải quyết các lỗ hổng bảo mật đang lan rộng tồn tại trong thế giới di động hiện tại.

“Copperhead có thể là điều thú vị nhất đang xảy ra trên thế giới bảo mật của Android hiện tại.” Chris Soghoian, phụ trách kỹ thuật cho dự án Ngôn luận, Riêng tư và Công nghệ tại Liên minh vì Tự do công dân của Mỹ (ACLU), cho biết. “Nhưng điều bí ẩn là tại sao Copperhead vẫn tồn tại? Tại sao một công ty lớn và nhiều tiền như Google với đội bảo mật trình độ cao như vậy – mà vẫn còn những việc để công ty như Copperhead làm được?”

Copperhead là gì?

Copperhead OS là một nhóm hai người, có trụ sở tại Toronto, tạo ra một phiên bản Android riêng nhắm đến việc tích hợp Grsecurity và PaX (một phần bổ sung cho tăng cường bảo mật cho nhân Linux kernel) vào hệ thống của mình. Hệ điều hành của họ cũng bao gồm một số cải tiến về bảo mật, như một cổng thực thi malloc của OpenBSD, các trình biên dịch, tăng cường các chính sách SELinux, và hàm bảo vệ con trỏ trong libc. Tuy nhiên, đáng tiếc là hiện Copperhead chỉ hỗ trợ các thiết bị Nexus.

Đội ngũ an ninh cho Android của Google đã chấp nhận nhiều bản vá của Copperhead cho mã nền tảng thuộc dự án mã nguồn mở Android (Android Open Source Project AOSP). Nhưng phần lớn các cải thiện về an ninh của Copperhead dường như chưa từng vượt quá tập người dùng nhỏ nhưng đang phát triển của họ. Việc tăng cường bảo mật phải đánh đổi về hiệu suất và tính tương thích là lý do hạn chế sự phổ biến của chúng.

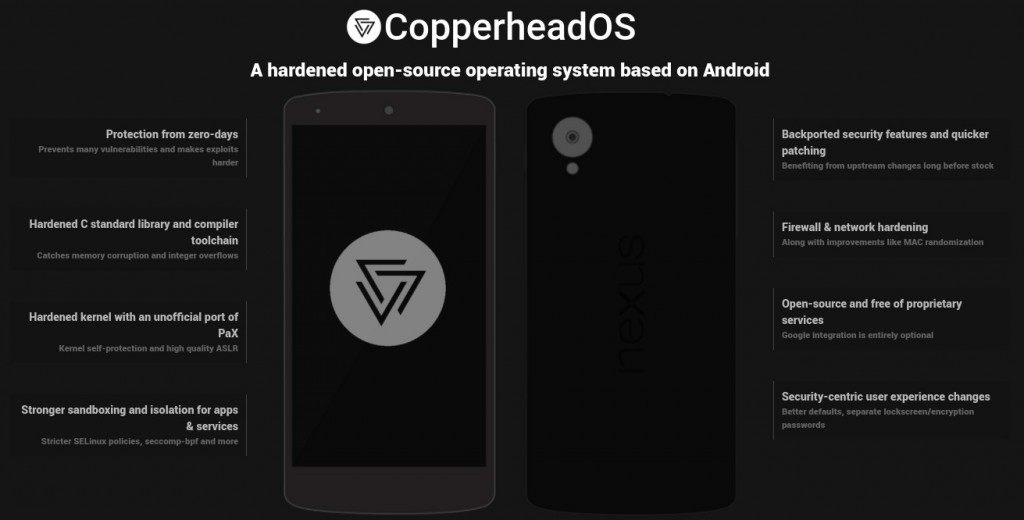

Các tính năng được quảng bá của CopperHeadOS:

- Một hệ điều hành vững chắc dựa trên Android.

- Ngăn chặn các lỗi zero-day.

- Công cụ biên dịch và thư viện theo chuẩn C vững chắc.

- Nhân bảo mật với bản port chưa chính thức của PaX.

- Sandbox mạnh hơn, có khả năng cô lập các ứng dụng và dịch vụ.

- Các tính năng bảo mật cao cấp và vá lỗi nhanh hơn.

- Bảo mật kết nối mạng và tường lửa.

- Mã nguồn mở và các dịch vụ miễn phí.

- Trải nghiệm người dùng xoay quanh bảo mật.

Dan Guildo, CEO của Trails of Bits, cũng đã lý giải được tại sao lại có các lỗ hổng bảo mật giữa bản gốc của Android và Copperhead, và tại sao chúng lại không xuất hiện trên iOS của Apple.

“Nếu tôi phải tưởng tượng một thế giới nơi có một Copperhead cho iOS, tôi thậm chí còn không biết tôi sẽ thay đổi điều gì.” Guildo nói với trang Arstechnica. “Nhóm của Apple gần như luôn luôn chọn con đường bảo mật hơn để đi và tìm ra cách để vượt qua các trở ngại về hiệu suất và trải nghiệm người dùng.”

Hiện tại, có khoảng một tỷ người trên thế giới đang dựa vào Android để bảo vệ cuộc sống kỹ thuật số của họ, và con số này sẽ còn tiếp tục tăng lên nữa. Liệu Copperhead hay thậm chí Google, có thể dập được đốm lửa đang âm ỉ cháy trong đống lộn xộn về bảo mật của Android được hay không? Nhưng trước tiên, có lẽ chúng ta nên tìm hiểu xem nguồn gốc của vấn đề ở đâu.

Tình cảnh "há miệng mắc quai" của Google với các OEM

Theo Soghoian, để có được thị phần lớn, từ đầu Google đã thực hiện một thỏa thuận với quỷ dữ, nguyên nhân cho tình trạng hỗn độn về bảo mật của Android hiện tại. Bằng cách cho các nhà OEM và các nhà mạng không dây được quyền kiểm soát trải nghiệm người dùng cuối, Google cho phép các nhà sản xuất thiết bị tìm cách để chuyên biệt hóa sản phẩm của họ, và các nhà mạng có thể vô hiệu hóa những tính năng mà họ nghĩ sẽ đe dọa đến mô hình kinh doanh của họ.

Kết quả là quyền lực của Google với các nhà OEM – ví dụ như Samsung hay Motorola – chỉ còn lại việc độc quyền giấy phép của Android và quyền truy cập vào Google Play Store. Mã nền tảng AOSP được cấp phép với Apache 2.0 và nhân sử dụng GPL2, nghĩa là không gì có thể cản được các nhà OEM trong việc triển khai phiên bản Android gốc dưới một cái tên khác.

Hệ điều hành Fire OS của Amazon trên nền Android.

Nhưng làm như vậy cũng có nghĩa là họ sẽ mất quyền truy cập vào Play Store. Điều này cho phép Google có được lợi thế đáng kể so với các OEM, nhưng không có nghĩa là quyền kiểm soát tuyệt đối – vì một đối thủ cạnh tranh sẵn sàng bỏ qua thương hiệu Android và mời chào người dùng sử dụng cửa hàng ứng dụng của riêng họ, như Amazon Store đã làm.

Nhưng Soghoian cho rằng Google đã không cố gắng đủ cho vấn đề này. Ông chỉ ra, công ty có thể yêu cầu các nhà OEM phải cài đặt mặc định mã hóa toàn bộ ổ đĩa (Full-disk encryption FDE) như một phần trong các điều khoản của Android và Play Store. Công ty hiện đã đòi hỏi FDE với các phần cứng hỗ trợ nó, nhưng nếu mở rộng yêu cầu này đến các nhà sản xuất Android cấp thấp, họ sợ rằng nó sẽ xua đuổi các nhà OEM – làm tổn thương mảng kinh doanh quảng cáo của Google.

Về phần mình, Copperhead không tham gia vào mô hình kinh doanh theo dõi người dùng để hiển thị quảng cáo hướng mục tiêu, và vì vậy họ được tự do để tối ưu hóa bảo mật cho Android. Tuy nhiên, thách thức đầu tiên của họ là phải tìm được một thiết bị để hỗ trợ cho các cập nhật bảo mật thường xuyên của mình, và đó không phải chuyện dễ dàng.

Cám ơn, chỉ có Nexus phù hợp cho các bạn thôi

Phần lớn các nhà OEM, ví dụ Motorola, không gửi các bản cập nhật hàng tháng về bảo mật từ AOSP. Mô hình kinh doanh của họ kết thúc với việc bán hàng cho người tiêu dùng – sau đó, họ không còn động lực tài chính để duy trì việc hỗ trợ thiết bị trong vòng ba năm sau khi bán ra.

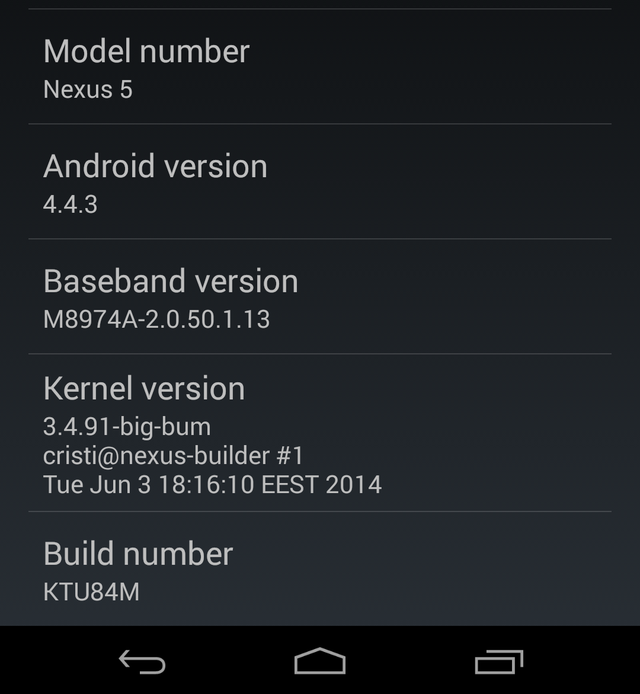

Do vậy, Copperhead chú trọng việc tối ưu hóa bảo mật cho những thiết bị, mà họ tin rằng, an toàn nhất hiện tại: những chiếc Nexus, là do Google trực tiếp kiểm soát cả phần cứng lẫn phần mềm, và chúng nhận được những bản cập nhật bảo mật kịp thời hàng tháng.

“Những gì chúng tôi đang làm là bắt đầu với Nexus, một sự khởi đầu tốt.” CTO của Copperhead, Daniel Micay giải thích. “Và chúng tôi đang cải thiện đáng kể độ bảo mật cho hệ điều hành. Chúng tôi đang tạo ra nhiều thay đổi cơ bản và giảm đi các lỗi, để làm nó khó bị khai thác các lỗ hổng hơn hiện tại.”

Mục tiêu của Micay là port những bản vá Grsecurity và PaX vào nhân Linux kernel của Android, giúp cải thiện đáng kể bảo mật cho các thiết bị của Android. Nhưng mục tiêu này đã bị cản trở bởi những rắc rối về phần cứng, chúng phức tạp đến nỗi thậm chí cả Google cũng không cho thấy khả năng giải quyết được, ít nhất là cho các thiết bị của riêng họ.

Mang Grsecurity đến Android

Grsecurity và tập hợp con PaX bảo vệ nhân Linux kernel bằng cách làm cho việc khai thác toàn bộ các lớp của lỗ hổng trở nên khó khăn, nếu muốn nói là không thể. Micay khởi đầu như một người duy trì Arch Linux bằng cách cung cấp các bản vá Grsecurity và PaX cho bản phân phối này, với tầm nhìn về bảo mật tương tự như Brad Spengler, người sáng lập dự án Grsecurity.

BlackBerry Priv, một thiết bị Android có tích hợp Grsecurity.

Nhưng nỗ lực của Copperhead để cài đặt các bản vá này cho Android như đâm phải bức tường đá: các thiết bị Nexus và tất cả các thiết bị tầm trung, cao cấp mới hơn, đều sử dụng cấu trúc ARM64. Micay cho biết, do đa số các phần trong Grsecurity được port sang cho ARM32, mà chỉ có một số ít trong đó được làm cho ARM64, với một nhóm nhỏ các dòng mã phi kiến trúc đặc trưng để Micay triển khai.

Do vậy, việc port Grsecurity cho ARM64 không phải việc đơn giản – Micay ước tính với một kỹ sư có kinh nghiệm, việc này sẽ mất nhiều tháng để hoàn thành, còn Spengler và nhóm của ông không có ý định giúp đỡ mà không được trả tiền.

Không những vậy, một điểm yếu khác của các thiết bị nhân Linux kernel cũng đang trói tay, trói chân của Copperhead OS: Đó là các thiết bị Android thường đóng băng nhân Linux để đảm bảo tính tương thích với thiết bị, do vậy, nhân Linux kernel đi kèm thiết bị mới thường bị lỗi thời từ một đến hai năm.

Do vậy, nhân Linux kernel này dù có thể vẫn nhận được hỗ trợ là các bản vá bảo mật (tùy thuộc vào việc các OEM có sẵn sàng cập nhật hay không), nhưng thiết bị đó sẽ không có các tiến bộ mới nhất về bảo mật, vì việc nâng cấp kernel sẽ phá hủy tính tương thích với phần cứng của thiết bị. Vì vậy, Micay cho biết anh đang tập trung vào việc cài đặt các cải tiến mới về bảo mật cho Android, thay vì port ngược lại một nhóm nhỏ các dòng mã phi kiến trúc tập trung cho các thiết bị Nexus chạy kernel cũ.

“Với các thiết bị Nexus đang bị kẹt ở nhân Linux kernel 3.10, vốn không được hỗ trợ bởi Grsecurity và PaX,” anh cho biết. “Tôi chọn tập trung vào việc phát triển lâu dài, do vậy việc port ngược lại những thứ này cho nhân 3.10 không mang lại giá trị gì, khi các thiết bị tương lai sẽ sử dụng các nhân khác mới hơn.”

Liệu Copperhead có thể thành công ở nơi người khác thất bại?

Thị trường những giải pháp bảo mật cho Android hiện đầy rẫy các startup đã và đang chết. Chiếc Blackphone của Circle hay chiếc Priv của Blackberry đều không đi đến đâu. Cyanogen OS, cho dù không tối ưu cho bảo mật, cũng đang phải cạnh tranh với Android phiên bản gốc để tìm kiếm lợi nhuận.

BlackPhone của hãng Circle.

Trong khi đó, dù giám đốc bảo mật của Android, Adrian Ludwig cảm ơn những đóng góp giá trị của Copperhead để nâng cao bảo mật cho dự án mã nguồn mở Android, nhưng Micay bác bỏ những tuyên bố này khi cho biết trên thực tế Google chỉ cài đặt chưa đến 1% Grsecurity vào Android N.

Rõ ràng với việc Google không mặn mà tích hợp những bản vá của Copperhead vào hệ điều hành của mình, và thị trường đã có nhiều ví dụ về sự thất bại cho lĩnh vực kinh doanh này, liệu Copperhead thu hút được nguồn tài chính để duy trì nhiệm vụ bảo mật cho Android của mình?

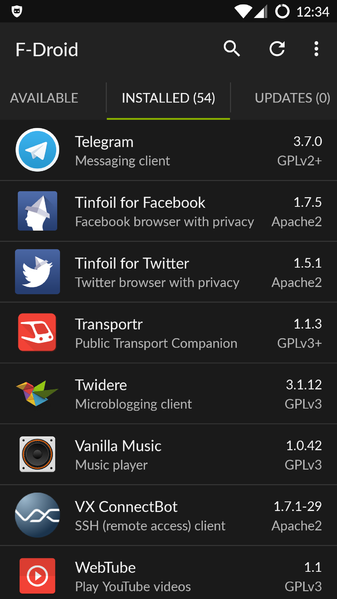

Hiện tại, startup này đang bán các thiết bị Nexus cài sẵn hệ điều hành Copperhead, và Micay cho biết họ đang đàm phán với một số khách hàng doanh nghiệp và các đại lý tiềm năng, những người sẽ hưởng lợi từ việc thiết bị Android bảo mật cao có thể tùy chỉnh để phù hợp với người dùng của họ. Hệ điều hành này mặc định sẽ đi kèm với cửa hàng ứng dụng F-Droid, nhưng không có Play Store.

F-Droid, chợ ứng dụng thay thế cho Play Store.

Tất nhiên, người sở hữu thiết bị Nexus có thể tải xuống hệ điều hành Copperhead và tự cài đặt nó cho thiết bị của mình. Công ty cũng chấp nhận việc gửi tiền quyên góp và thu phí thuê bao từ trang Patreon.

“Rõ ràng trên toàn cầu, có nhiều tổ chức muốn kiểm soát hoàn toàn các gói phần mềm trên thiết bị của họ, những người không muốn các dịch vụ đám mây ràng buộc với những hệ điều hành thống trị trên di động, nhưng họ cũng muốn các thiết bị hiện đại.” Ông David Mirza Ahmad từ Subgraph, một công ty, tương tự như Copperhead, để bảo mật cho các máy tính desktop chạy Linux. “Copperhead có thể là câu trả lời.”

Về phần mình, Micay hiểu rằng anh đang đi trên một con đường dài, cho dù Copperhead có thu được các thành công về tài chính hay không. “Ngay cả khi tôi phải tìm một công việc toàn thời gian, tôi vẫn sẽ làm tiếp việc này, vì nó là điều quan trọng phải làm.”

Tham khảo Arstechnica

NỔI BẬT TRANG CHỦ

-

Đồng sáng lập Supermicro bị bắt vì buôn lậu 2,5 tỷ USD chip AI Nvidia sang Trung Quốc, hé lộ màn kịch dùng máy sấy tóc tráo máy chủ giả

Cơ quan chức năng Mỹ tiến hành bắt giữ Yih-Shyan "Wally" Liaw, nhà đồng sáng lập kiêm Phó chủ tịch cấp cao của hãng máy chủ Super Micro Computer (SMCI).

-

Tưởng chỉ để bơm bóng bay, nhưng loại khí này đang khiến cả ngành chip AI "khó thở"