Vì sao không truy cập vào link độc vẫn bị chiếm quyền kiểm soát điện thoại, đánh cắp dữ liệu?

Chuyên gia Ngô Minh Hiếu (Hiếu PC) tại Trung tâm Giám sát và An toàn không gian mạng Quốc gia đã giải đáp điều khiến nhiều người dân rất thắc mắc về các thủ đoạn lừa đảo qua mạng.

- Cảnh giác với những thủ đoạn lừa đảo mới trên mạng xã hội

- Tin tặc giả mạo thông báo lỗi Google Chrome, Word để lừa người dùng

- Bất ngờ nhận được chiếc máy tính 5.000 USD, người phụ nữ báo cảnh sát, "rùng mình" khi biết sự thật về thủ đoạn lừa đảo mới

- "Săn" tài khoản ngân hàng trùng tên để lừa đảo

- Phát hiện trò lừa đảo trộm mã OTP bằng cuộc gọi tự động

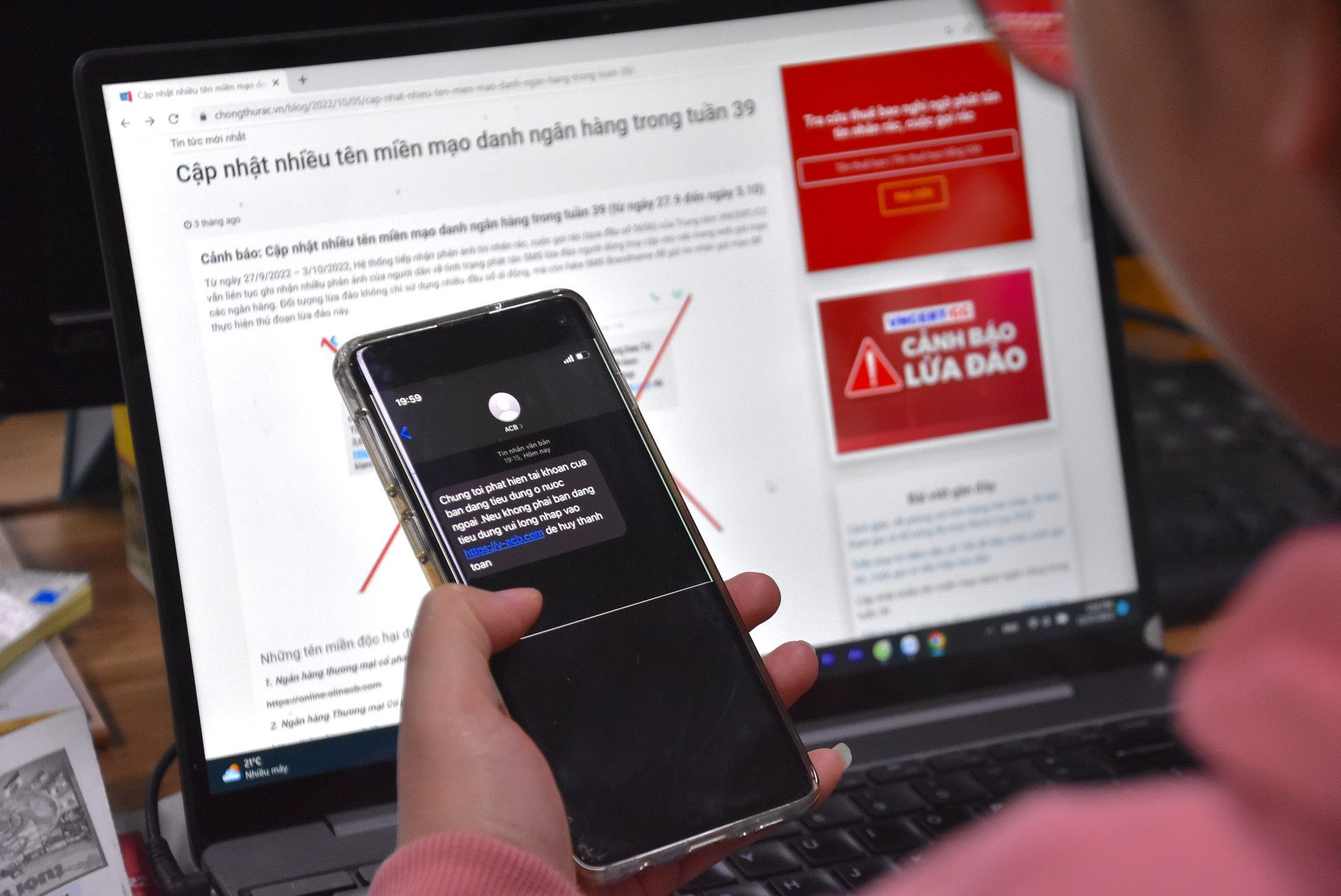

Các chiêu thức, hình thức lừa đảo ngày càng tinh vi và phát triển hơn, gần đây, người dùng không khỏi băn khoăn trước thông tin về một chiêu thức lừa đảo mới, ngay cả khi người dùng không truy cập vào đường link virus, mã độc vẫn có thể bị chiếm quyền kiểm soát. Chiêu thức này có tên là "Zero Click".

Vậy, "Zero Click" là gì?

Chuyên gia Ngô Minh Hiếu (Hiếu PC) cho biết, "Zero Click" là một loại tấn công mà không cần nạn nhân phải tương tác, như nhấp vào một liên kết hoặc mở tệp đính kèm. Tin tặc có thể xâm nhập vào thiết bị thông qua lỗ hổng bảo mật trong phần mềm hoặc hệ điều hành của thiết bị.

Về cách thức hoạt động, tin tặc tìm ra các lỗ hổng bảo mật trong các ứng dụng như tin nhắn, email, hoặc các ứng dụng mạng xã hội. Hoặc tin tặc gửi một tin nhắn hoặc email chứa mã độc (payload) tới thiết bị của nạn nhân.

Khi thiết bị nhận được tin nhắn hoặc email, lỗ hổng bảo mật sẽ bị khai thác mà không cần người dùng phải mở hay nhấp vào bất kỳ thứ gì. Kể từ đó, mã độc được cài đặt và tin tặc có thể chiếm quyền kiểm soát thiết bị của nạn nhân, từ việc xem lén thông tin, đánh cắp dữ liệu, đến điều khiển hoàn toàn thiết bị.

Chuyên gia Hiếu PC lấy ví dụ nổi tiếng là Pegasus spyware, được phát triển bởi NSO Group, có khả năng tấn công "zero click" qua ứng dụng iMessage của Apple. Tin tặc chỉ cần gửi một tin nhắn iMessage chứa mã độc và thiết bị của nạn nhân sẽ bị xâm nhập mà không cần phải mở tin nhắn.

Đối tượng chính của tấn công "zero click" là ai?

Anh Ngô Minh Hiếu cho biết, các cuộc tấn công sử dụng "Zero Click" thường nhắm vào các nhân vật quan trọng như chính trị gia, nhà báo, doanh nhân hoặc những người nắm giữ thông tin nhạy cảm. Ở quy mô lớn hơn sẽ là các doanh nghiệp lớn, tổ chức chính phủ hoặc các cơ quan an ninh quốc gia cũng là mục tiêu phổ biến.

Lý do người dùng cá nhân ít bị nhắm đến do các cuộc tấn công "Zero Click" thường yêu cầu kiến thức và tài nguyên kỹ thuật cao, vì vậy chúng thường được sử dụng trong các cuộc tấn công có giá trị cao. Tin tặc thường nhắm vào các mục tiêu có giá trị thông tin lớn hoặc có lợi ích tài chính cao, thay vì người dùng thông thường.

Người dùng cần làm gì?

Chuyên gia an ninh mạng chia sẻ, người dùng cần luôn cập nhật hệ điều hành và các ứng dụng lên phiên bản mới nhất để vá các lỗ hổng bảo mật.

Ngoài ra, người dùng có thể sử dụng các giải pháp bảo mật như phần mềm diệt virus, tường lửa, và hệ thống phát hiện xâm nhập. Bên cạnh đó, cần phải cẩn trọng với các tin nhắn hoặc email từ những nguồn không rõ ràng hoặc bất thường.

"Mặc dù nguy cơ bị tấn công "zero click" đối với người dùng thông thường là không cao, việc nắm rõ và thực hiện các biện pháp bảo mật cơ bản vẫn rất quan trọng để bảo vệ thông tin cá nhân và thiết bị của mình", anh Hiếu PC nói.

NỔI BẬT TRANG CHỦ

-

Sony WF-1000XM6 đã bán nhưng tôi vẫn trung thành với WF-1000XM4 suốt 5 năm, chỉ vì vượt trội ở tính năng này

WF-1000XM6 mang đến nhiều nâng cấp đáng chú ý về chống ồn, thiết kế và tính năng. Nhưng sau khi tìm hiểu kỹ, tôi vẫn tiếp tục dùng chiếc WF-1000XM4 đã gắn bó gần 5 năm, vì Sony đã bỏ đi một tính năng cực kỳ hữu ích.

-

Trải nghiệm G.Skill Trident Z5 Royal DDR5-8000: Kit RAM nâng tầm vương giả, sức mạnh OC ấn tượng, hiệu năng cực ổn định