Cellebrite - Công ty giúp FBI hack iPhone bị hacker viếng thăm, ăn trộm 900 GB dữ liệu

Dữ liệu đó bao gồm hàng loạt thông tin về các khách hàng cũng như các kỹ thuật hack mà công ty này thực hiện để xâm nhập vào những điện thoại mục tiêu.

Hãng Cellebrite, một trong những công ty nổi tiếng nhất trong ngành công nghiệp hack điện thoại di động, cũng chính là hãng đã giúp FBI bẻ khóa chiếc iPhone 5C của nghi phạm khủng bố trong vụ tấn công ở San Bernardino. Tuy nhiên, những hacker cũng đã bị hack. Trang Motherboard cho biết mình đã có trong tay 900 GB dữ liệu liên quan đến Cellebrite, bao gồm thông tin khách hàng, cơ sở dữ liệu và một lượng khổng lồ dữ liệu kỹ thuật cho các sản phẩm của Cellebrite.

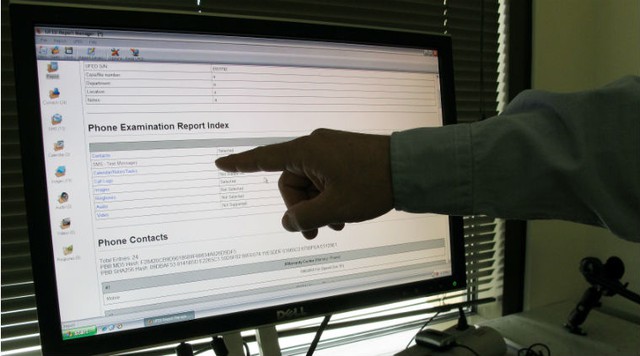

Là một công ty chuyên bẻ khóa điện thoại di động, sản phẩm chính của Cellebrite là một thiết bị có kích thước bằng chiếc laptop thông thường được gọi là Universal Forensic Extraction Device (UFED). Thiết bị này có thể trích xuất dữ liệu từ hàng ngàn phiên bản điện thoại di động khác nhau. Dữ liệu có thể bao gồm các tin nhắn SMS, email, nhật ký cuộc gọi, và nhiều hơn nữa, chừng nào người dùng UFED vẫn đang nắm giữ trong tay chiếc di động mục tiêu.

Công ty chuyên đi hack cũng bị hack

Theo dữ liệu bị rò rỉ, chính quyền liên bang Mỹ và các cơ quan thực thi pháp luật là khách hàng thường xuyên của Cellebrite, bên cạnh đó, còn có thể có các quốc gia như Nga, Các tiểu vương quốc Ả rập thống nhất và Thổ Nhĩ Kỳ.

Leeor Ben-Peretz, phó chủ tịch điều hành của Cellebrite.

Các dữ liệu cho thấy, dường như ít nhất một phần trong số chúng đã bị lấy đi từ các máy chủ liên quan đến website của Cellebrite. Phần cache của dữ liệu bao gồm cả tên người dùng và mật khẩu để đăng nhập vào cơ sở dữ liệu của Cellebrite, có kết nối tới tên miền my.cellebrite của công ty. Đây là khu vực của trang web để khách hàng đăng nhập và truy cập vào các phiên bản phần mềm mới.

Trang Motherboard kiểm tra các địa chỉ email trong bộ nhớ bằng cách tạo ra các tài khoản trên cổng đăng nhập của Cellebrite. Trong phần lớn các trường hợp kiểm thử, việc khởi tạo tài khoản mới không thể thực hiện do địa chỉ email đó đã được sử dụng. Một khách hàng trong dữ liệu đó cũng đã xác nhận rằng một số thông tin chi tiết của họ.

Khối dữ liệu đó cũng chứa những tập tin có thể xem là bằng chứng về những xâm nhập điện thoại, và nhật ký sử dụng cho các thiết bị của Cellebrite.

Theo tiết lộ từ hacker và đối chiếu với khung thời gian của một số file, có thể thấy một vài dữ liệu đã bị lấy ra từ các máy chủ Cellebrite vào năm ngoái.

“Gần đây Cellebrite đã trải qua hàng loạt cuộc truy cập trái phép từ một máy chủ web bên ngoài.” Công ty cho biết trong một tuyên bố vào thứ Năm vừa qua, sau khi Motherboard thông báo về khối dữ liệu bị rò rỉ của công ty này.

“Công ty đang tiến hành một cuộc điều tra để xác minh mức độ vi phạm. Máy chủ bị ảnh hưởng chứa một bản sao lưu cơ sở dữ liệu của my.cellebrite, hệ thống quản lý giấy phép người dùng cuối của công ty. Trước đây, công ty đã di chuyển tới một hệ thống quản lý tài khoản người dùng mới. Hiện tại, chúng tôi biết rằng thông tin bị truy cập bao gồm thông tin liên lạc cơ bản của người dùng đã đăng ký để nhận được các thông báo về sản phẩm của Cellebrite, và những mật khẩu băm của người dùng chưa được di chuyển sang hệ thống mới.”

Cellebrite khuyên các khách hàng nên thay đổi mật khẩu như một biện pháp phòng ngừa, và bổ sung thêm rằng công ty đang làm việc với các cơ quan có liên quan để hỗ trợ cho việc điều tra.

Theo hacker, cách truy cập vào các hệ thống của Cellebrite đã được giao dịch giữa một số người nhất định trong các phòng chat IRC.

“Thành thật mà nói, nếu không phải vì lập trường gần đây của một số chính phủ phương Tây, không ai có thể biết về chúng tôi.” Hacker cho biết với trang Motherboard. Hacker này biểu lộ sự khinh thị đối với những thay đổi gần đây trong quy định về giám sát thông tin.

Một xu hướng đang lên

Vụ xâm nhập này cũng là ví dụ mới nhất cho một xu hướng đang phát triển của việc các hacker tấn công và ăn trộm thông tin từ các công ty chuyên về các công nghệ giám sát hoặc hacking.

Trong năm 2014, một hacker tự gọi mình là “PhineasFisher” đã công khai phát hành khoảng 40 GB dữ liệu từ công ty giám sát Gamma International. Gamma chuyên tạo ra phần mềm xâm nhập để có thể điều khiển từ xa một webcam mục tiêu, lấy được các email của nạn nhân, và nhiều hơn nữa. Trong năm tiếp theo PhineasFisher nhắm mục tiêu đến công ty của Ý, Hacking Team, và công bố vô số email và các tài liệu nội bộ khác của công ty.

Đối với trường hợp của Cellebrite, hacker dường như đã “nhẹ tay” hơn – dữ liệu không bị phát tán công khai trên mạng internet để mọi người có thể tải xuống – trong khi những chi tiết khác có vẻ tương tự như các vụ xâm nhập trước đây, đặc biệt là về động cơ của hacker. Tuy nhiên, mức độ thực sự của những gì hacker đã làm với hệ thống của Cellebrite vẫn chưa rõ ràng.

“Tôi không thể nói quá nhiều về những gì đã được thực hiện,” hacker nói với trang Motherboard. “Đây chỉ là một cái tát giáng vào mặt họ, nó rất khác với việc chụp ảnh họ bị treo cổ lên.”

Theo Motherboard

NỔI BẬT TRANG CHỦ

-

Một chiếc bánh dẫn đến khoản tiền phạt 14.000 tỷ đồng: "Dịch vụ giao đồ ăn ma" ở Trung Quốc đáng sợ như thế nào?

Một khiếu nại nhỏ về chiếc bánh sinh nhật bất thường đã châm ngòi cho cuộc điều tra quy mô toàn Trung Quốc, phanh phui mạng lưới “giao đồ ăn ma” khổng lồ, kéo theo mức phạt kỷ lục và hàng loạt sai phạm gây chấn động dư luận.

-

Công ty tên lửa vũ trụ của Elon Musk vừa trả 10 tỷ USD để có quyền mua một startup AI coding: Chuyện gì đang xảy ra?