Facebook, Gmail, WhatsApp, Instagram, Viber... trên điện thoại Android có thể bị giả mạo để đánh cắp thông tin người dùng, Kaspersky cho biết.

Kaspersky cho biết vừa phát hiện một trong những trojan nhắm vào ngân hàng hoạt động trên hệ điều hành Android nguy hiểm nhất từ trước đến nay. Bên cạnh việc nhắm chính vào ứng dụng ngân hàng, trojan này có thể giả mạo các ứng dụng phổ biến như Facebook, Gmail, WhatsApp, Instagram, Viber... hay thậm chí là Google Play để đánh cắp thông tin người dùng.

Trong Quý III 2015, các chuyên gia Kaspersky Lab nhận thấy sự gia tăng bất thường về số lượng các cuộc tấn công vào dịch vụ ngân hàng trên điện thoại di dộng tại Úc. Các chuyên gia đã nghi ngờ và tìm ra nguyên nhân chính, chỉ do một trojan ngân hàng gây ra: Acecard.

Gia đình trojan Acecard sử dụng hầu hết các chức năng hiện có của một phần mềm độc hại, từ đánh cắp tin nhắn văn bản và tin nhắn thoại của ngân hàng, đến mạo danh trang đăng nhập nhằm đánh cắp thông tin cá nhân và chi tiết tài khoản. Những phiên bản gần đây nhất trong gia đình Acecard có thể tấn công ứng dụng người dùng của 30 ngân hàng và hệ thống thanh toán. Do trojan này có khả năng mã hóa bất kì ứng dụng nào nên những ứng dụng tài chính bị tấn công có thể còn cao hơn nữa.

Bên cạnh ứng dụng ngân hàng, Acecard còn có thể mã hóa những ứng dụng sau với cửa sổ giả mạo: Dịch vụ nhắn tin: WhatsApp, Viber, Instagram, Skype; Mạng xã hội: VKontakte, Odnoklassniki, Facebook, Twitter; Người dùng Gmail; Ứng dụng PayPal trên điện thoại di động; Google Play và Google Music.

Phần mềm độc hại này bị phát hiện vào tháng 2/2014 nhưng trong một thời gian dài không có bất kì dấu hiệu hoạt động nào. Tuy vậy, từ tháng 5-12/2015, Kaspersky Lab đã phát hiện hơn 6.000 người dùng bị trojan này tấn công. Phần lớn họ sống tại Nga, Úc, Đức, Áo và Pháp.

Trong 2 năm quan sát, các nhà nghiên cứu tại Kaspersky Lab đã chứng kiến sự phát triển không ngừng của trojan này. Chúng có thêm 10 phiên bản mới, mỗi phiên bản sau lại có nhiều chức năng độc hại hơn phiên bản trước.

Về cách thức lây nhiễm, điện thoại thường bị dính Acecard sau khi tải xuống một ứng dụng độc hại giả mạo một ứng dụng hợp pháp khác. Các phiên bản của Acecard thường giả mạo Flash Player hoặc PornoVideo, hoặc nhiều phần mềm phổ biến khác đôi khi cũng được dùng.

Nhưng đây không phải là cách duy nhất mà phần mềm độc hại này được phát tán. Vào 28/10/2015, các chuyên gia tại Kaspersky Lab đã phát hiện ra một phiên bản của trojan Acecard: Trojan-Downloader.AndroidOS.Acecard.b trên Google Play. Trojan được phát tán dưới vỏ bọc là một trò chơi. Khi phần mềm độc hại được cài đặt từ Google Play, người dùng chỉ thấy biểu tượng Adobe Flash Player trên màn hình desktop và không có bất kì dấu hiệu cho thấy một ứng dụng đã được cài đặt.

Quan sát kĩ mã phần mềm độc hại, các chuyên gia Kaspersky Lab thiên về chiều hướng: Acecard được tạo ra bởi cùng một nhóm tội phạm mạng đã tạo ra trojan TOR đầu tiên trên Android - Backdoor.AndroidOS.Torec.a và trojan tống tiền đầu tiên trên di dộng - Trojan-Ransom.AndroidOS.Pletor.a.

Điều này chứng tỏ Acecard do một nhóm tội phạm mạng đầy kinh nghiệm và quyền lực lập nên, có khả năng lớn là nói tiếng Nga.

Theo: ictnews

NỔI BẬT TRANG CHỦ

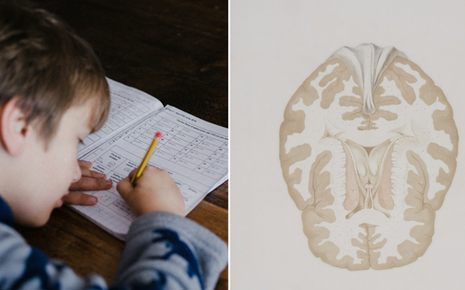

Sự thật từ nghiên cứu khoa học: Chơi trò chơi điện tử có ảnh hưởng bất ngờ đến chỉ số IQ của trẻ em!

Trò chơi điện tử từ lâu đã là chủ đề gây tranh cãi khi nhắc đến ảnh hưởng của chúng đối với trẻ em. Trong khi nhiều ý kiến chỉ trích việc chơi game có thể gây hại cho sự phát triển trí não, thì một nghiên cứu khoa học đã mang đến cái nhìn khác biệt, cho thấy mối liên hệ tích cực giữa việc chơi game và sự gia tăng trí thông minh ở trẻ nhỏ.

Trải nghiệm game trên Mac mini M4 Pro: Cậu bé tí hon bước ra biển lớn gaming