Hacker lợi dụng lỗi trên Safari của MacBook để tấn công chiếm quyền điều khiển thanh TouchBar

Touch Bar - tính năng mới nhất của Macbook Pro - đã bị tấn công và chiếm quyền điều khiển thành công.

- Sau nhiều chờ đợi, Microsoft cuối cùng đã nhá hàng Office hỗ trợ Touch Bar

- Duet Display cho phép mang Touch Bar của MacBook Pro 2016 lên bất kỳ chiếc iPad nào

- Cùng xem anh chàng này chơi Piano trên thanh Touch Bar của MacBook Pro 2016

- Hàng loạt người dùng MacBook Pro với Touch Bar gặp vấn đề về thời lượng pin

- Chuyên gia video: Bàn phím và chuột đủ nhanh rồi, không cần Touch Bar trên MacBook Pro nữa

- Chê Touch Bar của MacBook Pro 2016 vô dụng, một lập trình viên đã biến nó thành màn hình chơi game Doom

Khi trình làng Macbook Pro mới vào năm ngoái, Apple đã thay đổi hoàn toàn tư duy thiết kế trên dòng tablet cao cấp nhất của mình. Cùng với việc nâng cấp cấu hình, công ty đã rất “táo bạo” khi thay thế toàn bộ hàng nút bấm ở phía trên của bàn phím bằng Touch Bar – một thanh điều khiển bằng cảm ứng.

Touch Bar sẽ giúp người dùng tương tác với các ứng dụng trên thiết bị theo một cách chưa từng có với các phím cơ trước đây. Không quá khi nói rằng Touch Bar là một phần rất quan trọng của trung tâm điều khiển Macbook Pro mới. Chính vì vậy, Touch Bar trở thành mục tiêu quan trọng nhất khi các hacker muốn tấn công Macbook Pro.

Và cuối cùng tính năng “hot” nhất trên Macbook Pro mới đã “thất thủ”. Tại triển lãm Pwn2Own năm nay, Samuel Groß và Niklas Baumstark – hai nhóm nghiên cứu bảo mật luôn cạnh tranh quyết liệt tại các kỳ Pwn2Own từ năm 2007 đến nay – đã làm được điều đó. Các chuyên gia bảo mật đã tấn công Safari trên MacBook Pro để có thể truy cập sâu vào Mac OS và sau đó sử dụng quyền truy cập này để chiếm quyền điều khiển Touch Bar.

May mắn đây chỉ là một cuộc thi và các nhà nghiên cứu chỉ để lại một thông báo trên Touch Bar sau khi chiến thắng.

Hãy tưởng tượng xem nếu chiếm quyền điều khiển hệ thống là các tin tặc thì điều gì sẽ xảy ra. Thông thường, khi chiếm được quyền điều khiển hệ thống, tin tặc thường cài đặt các phần mềm độc hại để theo dõi người dùng, khóa dữ liệu đòi tiền chuộc hay tệ hơn là vô hiệu hóa mọi tính năng của hệ thống.

Bạn cũng đừng lầm tưởng rằng Touch Bar dễ tấn công như vậy. Thực chất thì Groß và Baumstark đã cùng nhau khai thác 5 lỗi khác nhau mới giành được quyền kiểm soát hệ thống. Để tìm ra các lỗi này của hệ thống, họ đã bỏ ra không ít thời gian trước đó chứ không chỉ đơn giản thực hiện trong vài phút như tại cuộc thi.

Các thành viên tham gia cuộc thi Pwn2Own cho biết những cuộc tấn công trước khi được thực hiện cần được nghiên cứu kỹ lưỡng trong một thời gian dài và nhiều trường hợp cần một nhóm lớn hợp tác làm việc. Họ cũng dựa vào các lỗ hổng zero-day hoặc nhiều lỗ hổng khác của hệ thống.

Thông thường, các kịch bản tấn công tương tự như tại Pwn2Own sẽ không lặp lại trên thực tế vì sau khi trình diễn kỹ thuật tấn công, các chuyên gia bảo mật sẽ cung cấp lỗ hổng cho Apple để họ vá lỗi cho các sản phẩm của công ty.

Tham khảo: Forbes

NỔI BẬT TRANG CHỦ

-

Tôi đã chụp so sánh OPPO Find X9 Ultra với máy ảnh Hasselblad để bạn khỏi thắc mắc

Mang OPPO Find X9 Ultra và Hasselblad X1D II đến Cửu Trại Câu, tôi thực hiện bài test thực tế để nhìn rõ ranh giới giữa nhiếp ảnh trên smartphone và giá trị quang học của máy ảnh chuyên nghiệp.

-

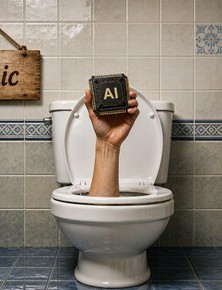

Hãng bồn cầu giờ cũng đi làm linh kiện cho AI